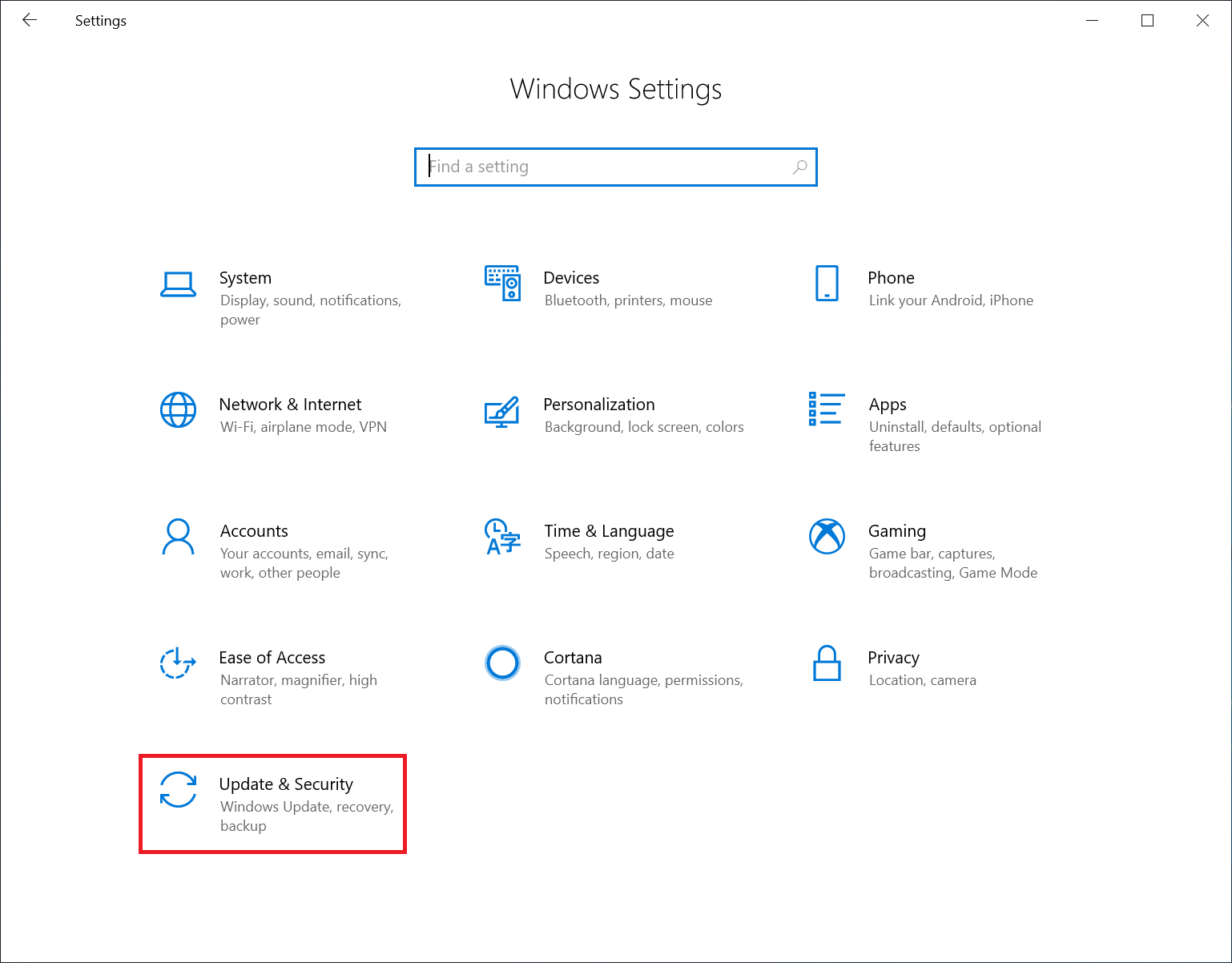

Sicurezza informatica: Garantire la sicurezza di una rete e delle comunicazioni | Informatica e Ingegneria Online

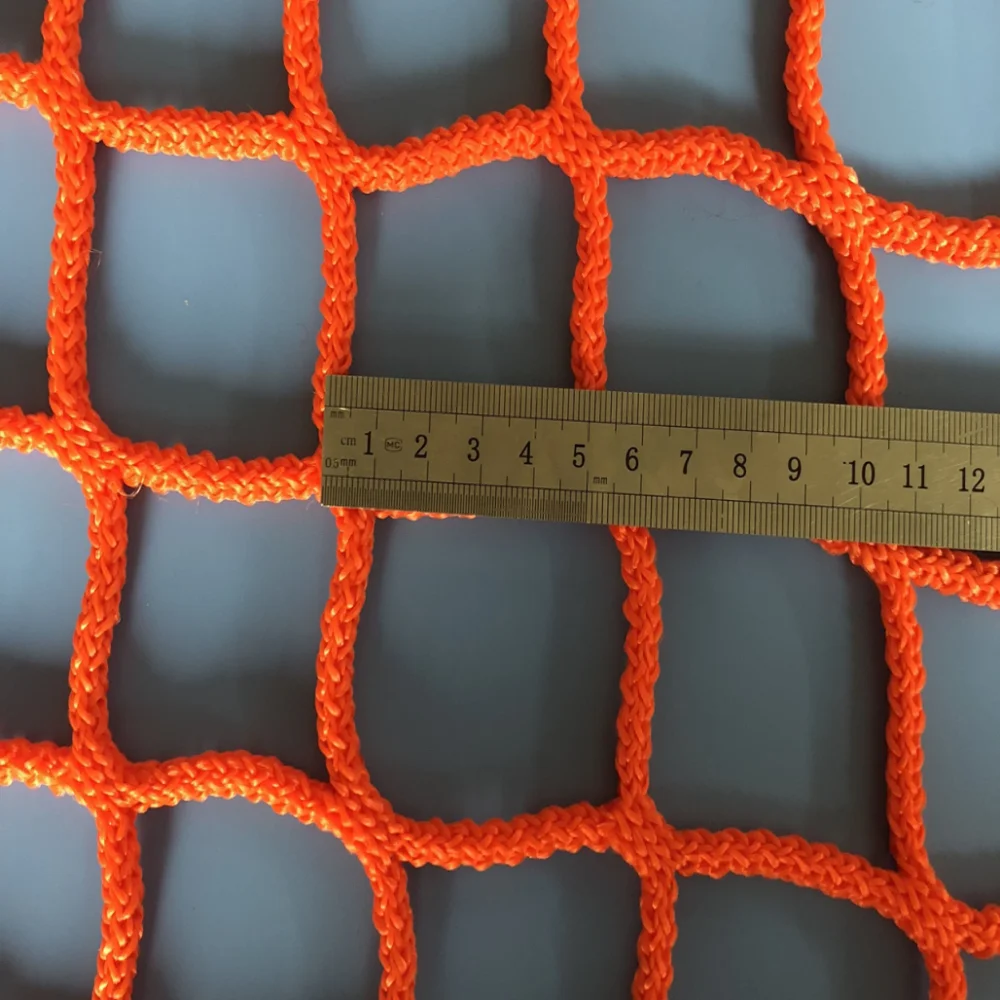

Rete Di Sicurezza Anticaduta Per Bambini E Adulti,Reti Da Carico In Nylon Per Reti Da Carico - Buy Rete Di Sicurezza Di Protezione Anticaduta,Tessitura Di Nylon Cargo Di Compensazione,Carico Di Rete Di

Sicurezza nelle comunicazioni su rete. Dai princìpi fondamentali ai paradigmi di nuova generazione" di Mario Di Mauro - Letture.org

La protezione dei dati e il computer server di sicurezza di rete con un simbolo di protezione di una serratura con una toppa di chiave su un codice binario come sfondo una

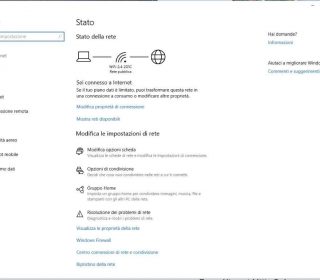

Infrastruttura di Rete e Digital Transformation: Soluzioni Networking di Nuova Generazione Extreme Networks | 4 Camnbiamenti Fondamentali Richiesti nella Gestione di Rete nell'Era Digital Transformation | Florence Consulting Group