Sicurezza informatica e Pubblica Amministrazione: quale direzione e quali strumenti? - ICT Security Magazine

Primo piano di un piccolo lucchetto sulla scheda elettronica. Per sicurezza informatica, software antivirus, violazione dei dati, hacking, pagamenti sicuri, minaccia informatica Foto stock - Alamy

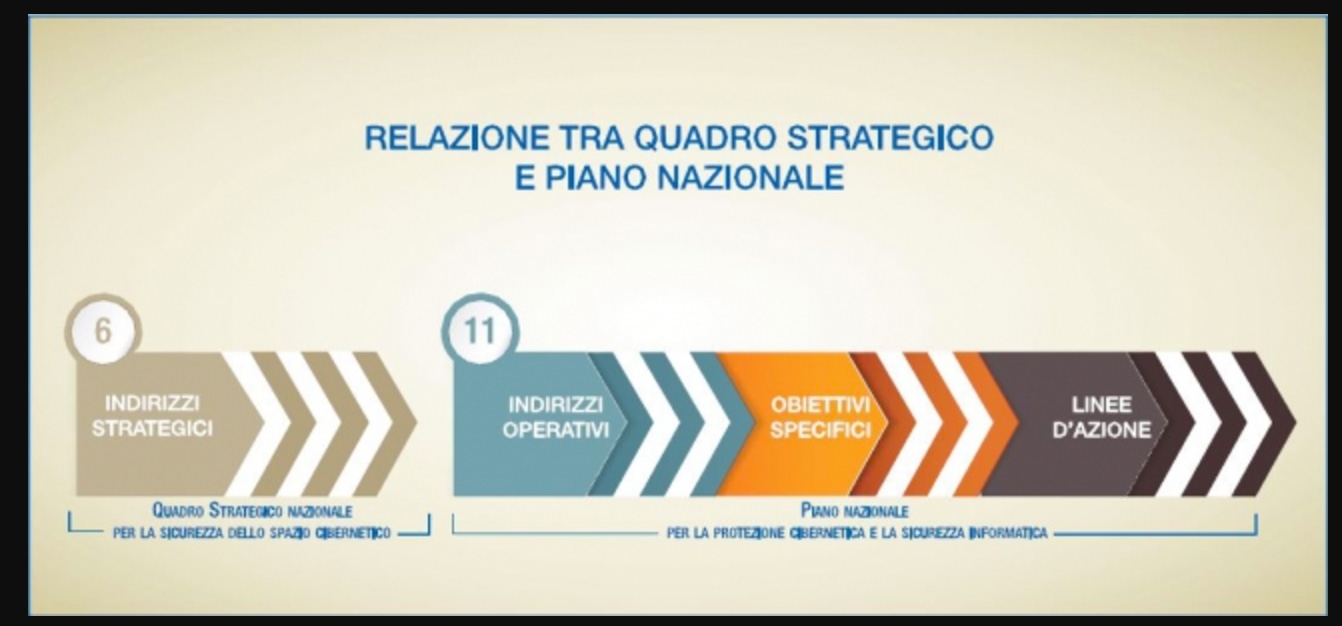

Pubblicato il nuovo Piano nazionale cyber - Sistema di informazione per la sicurezza della Repubblica

Sicurezza informatica , i fondi del Pnrr per una strategia contro le nuove minacce - Skille Innovazione, italia

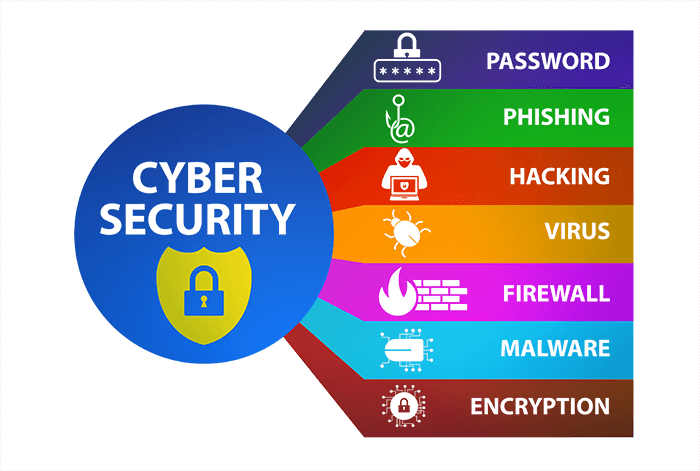

Icona Di Sicurezza Informatica Ico Piano D'avanguardia Di Sicurezza Informatica Di Vettore Illustrazione Vettoriale - Illustrazione di ufficio, estratto: 130324978

Icona Di Sicurezza Informatica Ico Piano D'avanguardia Di Sicurezza Informatica Di Vettore Illustrazione Vettoriale - Illustrazione di ufficio, estratto: 130324978

![[3/3]La sicurezza informatica nella pubblica amministrazione - 25 giugno 2021 - YouTube [3/3]La sicurezza informatica nella pubblica amministrazione - 25 giugno 2021 - YouTube](https://i.ytimg.com/vi/vS-pxP2i5xc/mqdefault.jpg)